- Հեղինակ Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Վերջին փոփոխված 2025-01-22 17:27.

Ունես WinRAR տեղադրված է ձեր վրա Windows PC? RARLab-ը փետրվարի վերջին կարկատել է անվտանգության վտանգավոր վրիպակ 2019 , բայց WinRAR ինքնաբերաբար չի թարմացվում: Մեծ մասը WinRAR տեղակայումները դեռ խոցելի են:

Ինչ վերաբերում է դրան, արդյոք WinRAR-ը վստահելի է:

Այո, ձեր ISP-ն (Ինտերնետ Ծառայությունների Մատակարարը) ամենայն հավանականությամբ լրտեսում է ձեր վեբ զննարկումը, և այո, DuckDuckGo-ն կարող է զգալիորեն օգնել ձեզ այն ֆայլերին, որոնք դուք ներբեռնում եք: winRAR կարող է լինել անվտանգ, թե ոչ՝ կախված աղբյուրից:

Նաև, արդյոք WinRAR անվճար 2019-ն է: WinRAR 2019 անվճար ներբեռնեք վերջին տարբերակը PC-ի համար Որպես պատճառ, WinRAR խոշոր ֆայլերի սեղմման և ապակոմպրեսիոն ծրագրակազմն է: Կան բազմաթիվ մի քանի տարբերակներ WinRAR Windows 10, Windows 8, Windows 8.1, Windows 7, Windows Vista, Windows XP և բոլոր Windows սերվերների համար:

Նաև WinRAR-ը վիրուսներ ունի՞:

WinRAR .exe-ն օրինական ֆայլ է: Այս գործընթացը հայտնի է որպես WinRAR Արխիվացնող. Այն սովորաբար պահվում է C:ProgramFiles-ում: Չարամիտ ծրագրավորողները կամ կիբերհանցագործները գրում են տարբեր տեսակի վնասակար ծրագրեր և դրանք անվանում են որպես WinRAR .exe տարածելու համար վիրուս.

Կարո՞ղ եք օգտագործել WinRAR-ը 40 օր հետո:

Ահա թե ինչու դու կարող ես պահել օգտագործելով WinRAR նույնիսկ հետո իր 40 - օրվա փորձաշրջանն ավարտվում է: Ամեն ոք, ով հաճախակի ներբեռնում է սեղմված ֆայլերը, հավանաբար ծանոթ է WinRAR , «փորձել առաջ դու գնել» ֆայլերի արխիվատորի օգտակար ծրագրակազմ, որն առաջարկում է ա 40 - օր առաջ անվճար փորձարկում դու «Ենթադրվում է ձեռք բերել լիցենզիա՝ պահելու համար օգտագործելով այն.

Խորհուրդ ենք տալիս:

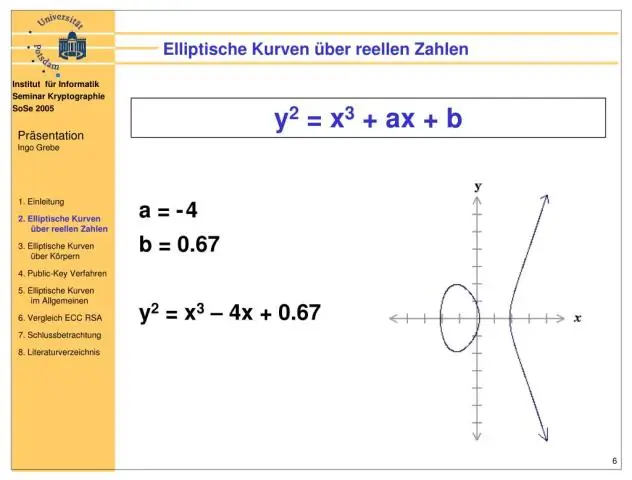

Արդյո՞ք էլիպսային կորի ծածկագրումը քվանտային ապահով է:

Գերեզակի էլիպսային կորի իզոգեն գաղտնագրություն Եթե մեկը օգտագործում է էլիպսային կորի կետի սեղմում, ապա հանրային բանալին պետք է ունենա ոչ ավելի, քան 8x768 կամ 6144 բիթ երկարություն: Սա դարձնում է փոխանցված բիթերի թիվը մոտավորապես համարժեք ոչ քվանտային ապահով RSA-ին և Diffie-Hellman-ին նույն դասական անվտանգության մակարդակում:

Արդյո՞ք Mega NZ-ն ապահով է:

Նախևառաջ, Mega.nz-ն ունի գաղտնագրում «end-to-endencryption»: Սա հսկայական գումարած կետ է կայքի համար, ինչը նշանակում է, որ նույնիսկ Mega-ի աշխատակիցները չեն կարող մուտք գործել ձեր տվյալները: Mega.nz-ն օգտագործում է AES-128 կոդավորումը: Սա լավ է, բայց 256 բիթը համարվում է գաղտնագրման ոսկե ստանդարտ

Արդյո՞ք JWT-ն ապահով է:

Json վեբ նշանի (JWT) բովանդակությունը ի սկզբանե անվտանգ չէ, սակայն առկա է ներկառուցված հատկանիշ՝ ստուգելու նշանի իսկությունը: JWT-ն երեք հեշ է՝ բաժանված կետերով: Երրորդը ստորագրությունն է։ Հանրային բանալին հաստատում է, որ JWT-ն ստորագրված է իր համապատասխան մասնավոր բանալիով

Արդյո՞ք Fernet-ը ապահով է:

Այսպիսով, ինչ է Fernet-ը: Fernet-ը սիմետրիկ գաղտնագրման մեթոդ է, որը վստահեցնում է, որ գաղտնագրված հաղորդագրությունը չի կարող մանիպուլյացիայի ենթարկվել/ընթերցել առանց բանալի: Այն օգտագործում է URL անվտանգ կոդավորում բանալիների համար: Fernet-ը նաև օգտագործում է 128-բիթանոց AES CBC ռեժիմում և PKCS7 լցոնում, իսկ HMAC-ն օգտագործում է SHA256 նույնականացման համար:

Արդյո՞ք անուղղակի հոսքը ապահով է:

Պարզ ասած, անուղղակի դրամաշնորհի անվտանգությունը խախտված է: Այն խոցելի է նշանի արտահոսքի համար, ինչը նշանակում է, որ հարձակվողը կարող է ներթափանցել վավեր մուտքի նշաններ և օգտագործել այն իր օգտին: Դրանք պետք է մարվեն ժետոնների համար ուղղակի HTTPS-ով ապահովված հարցումով՝ թույլտվության սերվերի նշանի վերջնակետով