- Հեղինակ Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Վերջին փոփոխված 2025-01-22 17:27.

IKEv2-ն ապահով է ? Այո, IKEv2 արձանագրություն է, որն անվտանգ է օգտագործման համար: Այն աջակցում է 256-բիթանոց կոդավորումը և կարող է օգտագործել այնպիսի ծածկագրեր, ինչպիսիք են AES, 3DES, Camellia և ChaCha20: Ինչ ավելի, IKEv2 /IPSec-ը նաև աջակցում է PFS + արձանագրության MOBIKE ֆունկցիան, որը վստահեցնում է, որ ձեր կապը չի անջատվի ցանցերը փոխելիս:

Այսպիսով, IKEv2-ն ավելի լավն է, քան OpenVPN-ը:

Դրական նոտայի վրա՝ IKEv2 լայնորեն համարվում է հասանելի ամենաարագ և անվտանգ արձանագրություններից մեկը՝ դարձնելով այն հանրաճանաչ ընտրություն VPN օգտվողներ. Կատարում. Շատ դեպքերում IKEv2 է ավելի արագ, քան OpenVPN քանի որ այն ավելի քիչ CPU-ինտենսիվ է:

ինչ է IKEv2 VPN-ը? IKEv2 VPN . IKEv2 հայտնի է նաև որպես InternetKey Exchange տարբերակ 2: Դա առաջադեմ տարբերակ է VPN արձանագրություն, որն ապահովում է հավասարակշռություն անվտանգության և արագության միջև: Այն իդեալական արձանագրություն է շարժական սարքերի համար:

Բացի դրանից, ո՞րն է առավել անվտանգ VPN արձանագրությունը?

Այն առավել անվտանգ արձանագրություն OpenVPN-ն է արձանագրություն . Դուք կարող եք ընտրել երկու տարբեր տարբերակներից, որոնք կոչվում են OpenVPN TCP և OpenVPN UDP: Եթե Ձեզ անհրաժեշտ է ամենաբարձր գաղտնագրման հնարավոր մակարդակը, խորհուրդ է տրվում գնալ OpenVPN TCP:

Ո՞րն է տարբերությունը IKEv2-ի և IPSec-ի միջև:

IKEv2 / IPsec և այլ SecurityProtocols L2TP-ն ինքնուրույն ոչ մի գաղտնագրում չի ապահովում, ինչը է ինչու է այն օգտագործվում Internet Protocol Security-ի հետ ( IPsec ) Այն է շատ ավելի ապահով, քան PPTP-ն, բայց ունի նաև իր սեփական խնդիրները: NordVPN-ն աջակցում է սա միայն որպես հետադարձ, որտեղ կա է իրական կարիք համար ժառանգության արձանագրություն:

Խորհուրդ ենք տալիս:

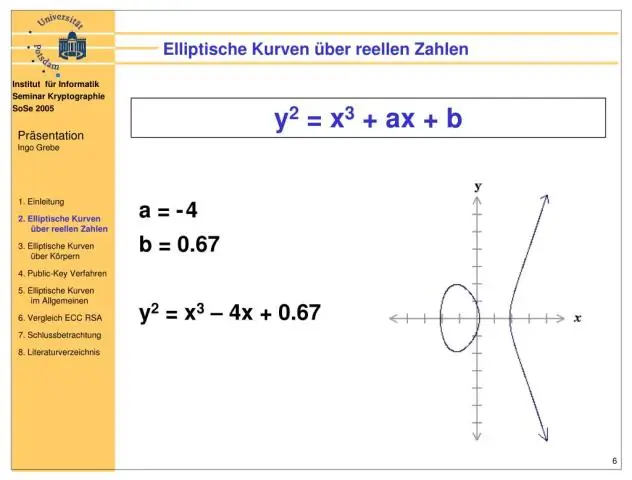

Արդյո՞ք էլիպսային կորի ծածկագրումը քվանտային ապահով է:

Գերեզակի էլիպսային կորի իզոգեն գաղտնագրություն Եթե մեկը օգտագործում է էլիպսային կորի կետի սեղմում, ապա հանրային բանալին պետք է ունենա ոչ ավելի, քան 8x768 կամ 6144 բիթ երկարություն: Սա դարձնում է փոխանցված բիթերի թիվը մոտավորապես համարժեք ոչ քվանտային ապահով RSA-ին և Diffie-Hellman-ին նույն դասական անվտանգության մակարդակում:

Արդյո՞ք Mega NZ-ն ապահով է:

Նախևառաջ, Mega.nz-ն ունի գաղտնագրում «end-to-endencryption»: Սա հսկայական գումարած կետ է կայքի համար, ինչը նշանակում է, որ նույնիսկ Mega-ի աշխատակիցները չեն կարող մուտք գործել ձեր տվյալները: Mega.nz-ն օգտագործում է AES-128 կոդավորումը: Սա լավ է, բայց 256 բիթը համարվում է գաղտնագրման ոսկե ստանդարտ

Արդյո՞ք JWT-ն ապահով է:

Json վեբ նշանի (JWT) բովանդակությունը ի սկզբանե անվտանգ չէ, սակայն առկա է ներկառուցված հատկանիշ՝ ստուգելու նշանի իսկությունը: JWT-ն երեք հեշ է՝ բաժանված կետերով: Երրորդը ստորագրությունն է։ Հանրային բանալին հաստատում է, որ JWT-ն ստորագրված է իր համապատասխան մասնավոր բանալիով

Արդյո՞ք Fernet-ը ապահով է:

Այսպիսով, ինչ է Fernet-ը: Fernet-ը սիմետրիկ գաղտնագրման մեթոդ է, որը վստահեցնում է, որ գաղտնագրված հաղորդագրությունը չի կարող մանիպուլյացիայի ենթարկվել/ընթերցել առանց բանալի: Այն օգտագործում է URL անվտանգ կոդավորում բանալիների համար: Fernet-ը նաև օգտագործում է 128-բիթանոց AES CBC ռեժիմում և PKCS7 լցոնում, իսկ HMAC-ն օգտագործում է SHA256 նույնականացման համար:

Արդյո՞ք անուղղակի հոսքը ապահով է:

Պարզ ասած, անուղղակի դրամաշնորհի անվտանգությունը խախտված է: Այն խոցելի է նշանի արտահոսքի համար, ինչը նշանակում է, որ հարձակվողը կարող է ներթափանցել վավեր մուտքի նշաններ և օգտագործել այն իր օգտին: Դրանք պետք է մարվեն ժետոնների համար ուղղակի HTTPS-ով ապահովված հարցումով՝ թույլտվության սերվերի նշանի վերջնակետով