Բովանդակություն:

- Հեղինակ Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:25.

- Վերջին փոփոխված 2025-01-22 17:27.

Ինչպես ապահովել ձեր բջջային սարքը վեց քայլով

- Օգտագործեք ուժեղ գաղտնաբառեր/կենսաչափական տվյալներ: Ուժեղ գաղտնաբառերը՝ զուգորդված կենսաչափական հատկանիշներով, ինչպիսիք են մատնահետքի իսկորոշիչները, գրեթե անհնարին են դարձնում չարտոնված մուտքը:

- Համոզվեք, որ հանրային կամ անվճար Wi-Fi-ը պաշտպանված է:

- Օգտագործեք VPN.

- Գաղտնագրեք ձեր սարքը .

- Տեղադրեք հակավիրուսային հավելված:

- Թարմացրեք վերջին ծրագրաշարը:

Հաշվի առնելով սա, որոնք են օգտագործվում բջջային սարքերի վիկտորինային տվյալների ապահովման համար:

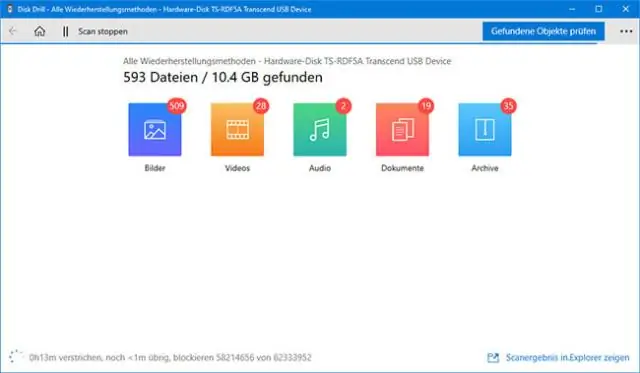

Գաղտնիության պաշտպանության հիմնական մեթոդները տվյալները (այդ թվում տվյալները հանգստի ժամանակ և տվյալները տրանզիտում) գաղտնագրման և մուտքի ուժեղ հսկիչներ են: Ծրագրային ապահովման վրա հիմնված գաղտնագրում - կարող է ծածկագրել առանձին ֆայլեր և թղթապանակներ, ամբողջական սկավառակներ, շարժական մեդիա, շարժական սարքեր և տվյալների բազաներ։

Երկրորդ, ո՞ր տեխնիկական երաշխիքները պետք է օգտագործվեն շարժական սարքերի համար: Բջջային անվտանգության ամենատարածված լավագույն փորձերից մի քանիսը ներառում են.

- Օգտագործողի նույնականացում:

- Թարմացրեք Ձեր բջջային ՕՀ-ն անվտանգության պատչերով:

- Պարբերաբար կրկնօրինակեք ձեր բջջային սարքը:

- Օգտագործեք կոդավորումը:

- Միացնել «Remote Data Wipe»-ը որպես տարբերակ:

- Անջատեք Wi-Fi-ը և Bluetooth-ը, երբ դա անհրաժեշտ չէ:

- Մի ընկեք ֆիշինգի սխեմաների վրա:

- Խուսափեք բոլոր Jailbreak-ներից:

Նաև, ո՞րն է տեղեկատվական անվտանգության նպատակը շարժական սարքերի հետ կապված:

Բջջային սարքի անվտանգություն վերաբերում է շարժական սարքերում պահվող զգայուն տվյալների պաշտպանությանն ուղղված միջոցառումներին սարքեր . Դա նաև հնարավորություն է չլիազորված օգտվողներին օգտագործելուց շարժական սարքեր ձեռնարկություն մուտք գործելու համար ցանց.

Ի՞նչ է սարքի անվտանգությունը:

Բջջային սարքի անվտանգություն նշանակում է անվտանգություն միջոցներ, որոնք նախատեսված են սմարթֆոնների, պլանշետների, նոութբուքերի և այլ շարժական սարքերի վրա պահվող և փոխանցված զգայուն տեղեկատվության պաշտպանության համար սարքեր.

Խորհուրդ ենք տալիս:

Ի՞նչ տվյալների բազա է օգտագործվում տվյալների պահեստի համար:

Gartner-ը հայտնում է, որ Teradata-ն հաշվում է ավելի քան 1200 հաճախորդ։ Oracle-ը հիմնականում տնային անունն է հարաբերական տվյալների բազաներում և տվյալների պահեստում և այդպես է եղել տասնամյակներ շարունակ: Oracle 12c Database-ը արդյունաբերական ստանդարտն է բարձր արդյունավետության մասշտաբային, օպտիմիզացված տվյալների պահեստավորման համար

Ի՞նչ է ծրագրային ապահովման գործընթացը ծրագրային ապահովման ճարտարագիտության մեջ:

Ծրագրային գործընթաց. Ծրագրային գործընթացը (նաև հայտնի է որպես ծրագրային մեթոդաբանություն) հարակից գործողությունների մի շարք է, որը հանգեցնում է ծրագրաշարի արտադրությանը: Այս գործողությունները կարող են ներառել ծրագրային ապահովման զրոյից զարգացում կամ գոյություն ունեցող համակարգի փոփոխում

Ո՞ր գործիքը կարող է օգտագործվել բոլոր աջակցվող սարքերի համար պատկերակներ և սփռոց էկրաններ ստեղծելու համար:

Ionic-ի ամենահետաքրքիր բաներից մեկը ռեսուրսների գործիքն է, որը նրանք տրամադրում են՝ ավտոմատ կերպով ստեղծելու համար ձեզ անհրաժեշտ բոլոր շաղ տվող էկրաններն ու պատկերակները: Նույնիսկ եթե դուք չեք օգտագործում Ionic, արժե տեղադրել միայն այս գործիքն օգտագործելու համար և այնուհետև փոխանցել ցայտած էկրաններն ու պատկերակները ձեր իրական նախագծին:

Որո՞նք են թերությունների հետևման գործիքները, որոնք օգտագործվում են բջջային թեստավորման համար:

Կան բազմաթիվ գործիքներ, որոնք հասանելի են թերությունների հետևման համար: Ստորև բերված են բջջային թեստավորման համար օգտագործվող թերությունների հետևման գործիքները՝ Airbrake Bug Tracker: Mantis. Բուգզիլա. ԺԻՐԱ. Zoho Bug Tracker. FogBugz. Փարոս. Trac

Որոնք են ֆայլի ստորագրությունները կամ ֆայլերի վերնագրերը, որոնք օգտագործվում են թվային դատաբժշկական փորձաքննության մեջ:

Ֆայլի տեսակները Ֆայլի ստորագրությունը ֆայլի վերնագրում գրված բայթերի նույնականացման եզակի հաջորդականություն է: Windows համակարգում ֆայլի ստորագրությունը սովորաբար պարունակվում է ֆայլի առաջին 20 բայթում: Ֆայլերի տարբեր տեսակներ ունեն տարբեր ֆայլերի ստորագրություններ. օրինակ, Windows Bitmap պատկերի ֆայլ (