- Հեղինակ Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Վերջին փոփոխված 2025-01-22 17:27.

ԱԱՀԽ-ն սահմանում է ա կիբեր միջադեպ Ինչպես խախտում մի համակարգի անվտանգություն քաղաքականություն՝ ազդելու դրա ամբողջականության կամ հասանելիության և/կամ համակարգ կամ համակարգեր չարտոնված մուտքի կամ մուտքի փորձի վրա. Համակարգիչների չարաշահման մասին օրենքի (1990) համաձայն։

Այս առնչությամբ ո՞րն է կիբեր միջադեպի օրինակը։

Ամենայն հավանականությամբ կիբերանվտանգություն սպառնալիքները, որոնց կարող է ենթարկվել ձեր բիզնեսը, ներառում են՝ կիբեր խարդախություն - ներառյալ ֆիշինգը, նիզակային ֆիշինգը, վիշինգը և կետերի որսը: չարամիտ գրոհներ՝ ներառյալ վիրուսներ, ճիճուներ, տրոյաններ, լրտեսող ծրագրեր, rootkits և այլն:

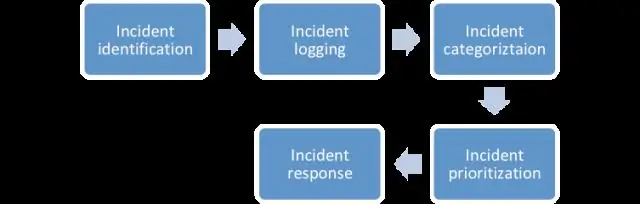

ի՞նչ է կիբերանվտանգության միջադեպերի արձագանքման ծրագիրը: Միջադեպի արձագանք (IR)-ը կառուցվածքային մեթոդաբանություն է անվտանգություն վարելը միջադեպեր, խախտումներ և կիբեր սպառնալիքներ. A լավ սահմանված միջադեպի արձագանքման պլան թույլ է տալիս արդյունավետ կերպով բացահայտել, նվազագույնի հասցնել վնասը և նվազեցնել ա կիբեր հարձակում , միաժամանակ գտնելով և ֆիքսելով պատճառը՝ ապագա հարձակումները կանխելու համար:

Նաև գիտեք, ո՞րն է տարբերությունը կիբերանվտանգության իրադարձության և կիբերանվտանգության միջադեպի միջև:

Անվտանգություն Իրադարձություն ընդդեմ անվտանգության Միջադեպ . Անվտանգություն իրադարձություն այն ամենն է, ինչ տեղի է ունենում, որը կարող է ունենալ տեղեկատվական անվտանգության հետևանքներ: Անվտանգություն միջադեպ արժեթուղթ է իրադարձություն որ արդյունքները մեջ վնաս, ինչպիսիք են կորցրած տվյալները: Միջադեպեր կարող է ներառել նաև իրադարձություններ որոնք վնաս չեն պարունակում, բայց կենսունակ ռիսկեր են:

Որո՞նք են կիբեր հարձակումների 4 տեսակները:

Այսօր ես նկարագրելու եմ կիբերհարձակումների 10 ամենատարածված տեսակները

- Ծառայության մերժման (DoS) և բաշխված ծառայության մերժման (DDoS) հարձակումները:

- Man-in-the-Middle (MitM) հարձակումը:

- Ֆիշինգ և նիզակային ֆիշինգ հարձակումներ:

- Հարձակում քշելու միջոցով:

- Գաղտնաբառի հարձակում.

- SQL ներարկման հարձակում.

- Cross-site scripting (XSS) հարձակում.

- Գաղտնալսման հարձակում.

Խորհուրդ ենք տալիս:

Ի՞նչ է միջադեպը ITIL գործընթացում:

Ի՞նչ է միջադեպը: ITIL-ը միջադեպը սահմանում է որպես ՏՏ ծառայության չպլանավորված ընդհատում կամ որակի նվազեցում: Ծառայության մակարդակի պայմանագրերը (SLA) սահմանում են մատակարարի և հաճախորդի միջև համաձայնեցված ծառայության մակարդակը: Միջադեպերը տարբերվում են թե՛ խնդիրներից, թե՛ խնդրանքներից

Կիբերանվտանգության մեջ շա՞տ ծրագրավորում կա:

Ծրագրավորումը կիբերանվտանգության համար անհրաժեշտ չէ, եթե ցանկանում եք լինել միջինից ցածր և երբեք չգերազանցել վերին էշելոններում: Եթե ցանկանում եք հաջողակ լինել կիբերանվտանգության ցանկացած ոլորտում, ապա պետք է հասկանաք ծրագրավորումը

Ի՞նչ է խաբեությունը կիբերանվտանգության մեջ:

Խաբեության տեխնոլոգիան կիբերանվտանգության պաշտպանության ձևավորվող կատեգորիա է: Խաբեության տեխնոլոգիան թույլ է տալիս ավելի ակտիվ անվտանգության կեցվածք ունենալ՝ փորձելով խաբել հարձակվողներին, հայտնաբերել նրանց և հետո հաղթել նրանց՝ թույլ տալով ձեռնարկությանը վերադառնալ բնականոն գործունեությանը:

Որո՞նք են կիբերանվտանգության հետ կապված խնդիրները:

Կիբերանվտանգության ոլորտի մասնագետների պակասը Այնուամենայնիվ, կիբերանվտանգության հետ կապված 2,930,000 աշխատատեղերի համաշխարհային պակաս կա, որոնք չզբաղված են: [1] Ճիշտ այնպես, ինչպես իրական աշխարհում հանցագործությունների աճը հանգեցնում է անապահով փողոցների, կիբերհանցագործության դեմ պայքարող անձնակազմի պակասը կհանգեցնի փողի, հեղինակության և վստահության ավելի մեծ կորուստների։

Ո՞րն է կիբերանվտանգության ամենամեծ սպառնալիքը:

1) Սոցիալական հաքերություն Ֆինանսական պատրվակները և ֆիշինգը ներկայացնում են սոցիալական միջադեպերի 98 տոկոսը և հետաքննված բոլոր խախտումների 93 տոկոսը», - ասում է Securitymagazine.com-ը: հետագծվել են անզգուշությամբ բացված էլ.փոստի, վնասակար հղումի կամ աշխատակիցների այլ դժբախտության մեջ