- Հեղինակ Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Վերջին փոփոխված 2025-01-22 17:27.

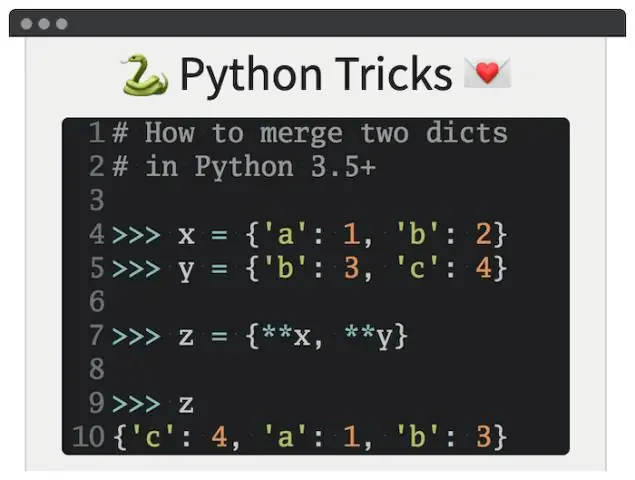

Բառարաններ աշխատել՝ հաշվարկելով հեշ կոդ՝ մեջ պահվող յուրաքանչյուր բանալի համար Բառարան օգտագործելով ներկառուցված հեշ ֆունկցիան: Հեշ կոդը մեծապես տարբերվում է՝ կախված բանալիից. օրինակ, Պիթոն «-ը հեշերով է -539294296, մինչդեռ « պիթոն », տողը, որը տարբերվում է մեկ բիթով, հեշերով 1142331976:

Հետևաբար, ինչպե՞ս է ցուցակն իրականացվում Python-ում:

Python-ի ցուցակները իրոք փոփոխական երկարությամբ զանգվածներ են, որոնք կապված չեն Lisp-ի ոճով ցուցակները . Այն իրականացումը օգտագործում է այլ օբյեկտների հղումների հարակից զանգված և պահում է այս զանգվածի ցուցիչը և զանգվածի երկարությունը ցուցակը գլխի կառուցվածքը. Երբ տարրերը կցվում կամ տեղադրվում են, հղումների զանգվածը չափափոխվում է:

Հետագայում հարցն այն է, թե ինչ տվյալների կառուցվածք է իրականացնում Python բառարանը: Բառարաններ են Python-ի իրականացումը ա տվյալների կառուցվածքը որ է ավելի ընդհանուր առմամբ հայտնի է որպես ասոցիատիվ զանգված: Ա Բառարան բաղկացած է բանալի-արժեք զույգերի հավաքածուից: Յուրաքանչյուր բանալի-արժեք զույգ քարտեզագրում է բանալին իր հարակից արժեքին:

Ըստ այդմ, ինչպես են tuples իրականացվում Python-ում:

Թվում է, թե ստանդարտ իրականացումը ա կրկնակի պարզապես որպես զանգված է: Եթե կան բազմաթիվ տարբեր tuples n չափի, որը կարող է կրկին օգտագործվել, դրանք շղթայված են մի տեսակ կապված ցուցակում՝ ունենալով յուրաքանչյուրը tuple-ի զրոյական մուտքի կետ դեպի հաջորդը կրկնակի որը կարող է կրկին օգտագործվել:

Ինչպե՞ս է Python-ը պահպանում ցուցակները:

Ամենապարզ տվյալների կառուցվածքը Պիթոն և սովոր է խանութ ա ցուցակը արժեքների։ Ցուցակներն են իրերի հավաքածուներ (տողեր, ամբողջ թվեր կամ նույնիսկ այլ): ցուցակները ) Յուրաքանչյուր տարր մեջ ցուցակը ունի նշանակված ինդեքսի արժեք:

Խորհուրդ ենք տալիս:

Ինչպե՞ս է իրականացվում թվային ստորագրությունը:

Թվային ստորագրություն ստեղծելու համար ստորագրման ծրագրակազմը, օրինակ՝ էլփոստի ծրագիրը, ստեղծում է ստորագրվող էլեկտրոնային տվյալների միակողմանի հաշիշ: Անձնական բանալին այնուհետև օգտագործվում է հեշը կոդավորելու համար: Կոդավորված հեշը, այլ տեղեկատվության հետ միասին, ինչպիսին է հեշինգի ալգորիթմը, թվային ստորագրությունն է

Ինչպե՞ս են իրականացվում փրկագին հարձակումները:

Փրկագին ծրագրերի հարձակումները սովորաբար իրականացվում են տրոյականի միջոցով՝ մուտք գործելով համակարգ, օրինակ՝ վնասակար հավելվածի, ֆիշինգ էլփոստի մեջ ներկառուցված հղումի կամ ցանցային ծառայության խոցելիության միջոցով։

Ինչպե՞ս են իրականացվում WebSockets-ը:

WebSockets-ն իրականացվում է հետևյալ կերպ. Հաճախորդը HTTP հարցում է կատարում սերվերին՝ հարցումի վրա «թարմացում» վերնագրով: Եթե սերվերը համաձայնում է թարմացմանը, ապա հաճախորդը և սերվերը փոխանակում են անվտանգության որոշ հավաստագրեր, և առկա TCP վարդակից արձանագրությունը HTTP-ից փոխարկվում է webSocket-ի:

Ինչպե՞ս են իրականացվում խելացի պայմանագրերը:

Խելացի պայմանագիրը համակարգչային կոդի մի շարք է երկու կամ ավելի կողմերի միջև, որոնք աշխատում են աբլոկչեյնի վերին մասում և կազմում են մի շարք կանոններ, որոնք համաձայնեցված են ներգրավված կողմերի կողմից: Կատարվելուց հետո, եթե նախապես սահմանված կանոնների այս փաթեթը պահպանվում է, խելացի պայմանագիրը կատարում է ինքն իրեն՝ արդյունքը արտադրելու համար:

Ինչպե՞ս է իրականացվում վիրտուալացումը:

Վիրտուալացման շերտը տեղադրվում է ՕՀ-ի ներսում՝ մի քանի VM-ների համար ապարատային ռեսուրսները բաժանելու համար՝ իրենց ծրագրերը մի քանի վիրտուալ միջավայրերում գործարկելու համար: ՕՀ-ի մակարդակի վիրտուալացում իրականացնելու համար պետք է ստեղծվեն մեկուսացված կատարման միջավայրեր (VM)՝ հիմնված մեկ ՕՀ միջուկի վրա: