- Հեղինակ Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Վերջին փոփոխված 2025-01-22 17:27.

Բարև Սոնալ, IAM-ի դերերը սահմանել թույլտվությունների փաթեթը կատարելու համար AWS սպասարկման հարցում, մինչդեռ IAM-ի քաղաքականությունը սահմանեք այն թույլտվությունները, որոնք կպահանջվեն:

Նմանապես, հարցնում են, թե որն է տարբերությունը IAM օգտագործողի և դերի միջև:

Ան IAM օգտվող ունի մշտական երկարաժամկետ հավատարմագրեր և օգտագործվում է անմիջականորեն շփվելու համար AWS ծառայություններ։ Ան IAM դերը չունի որևէ հավատարմագիր և չի կարող ուղղակիորեն հարցումներ կատարել AWS ծառայություններ։ IAM-ի դերերը նախատեսված են ստանձնելու լիազորված անձինք, ինչպիսիք են IAM օգտվողներ , հավելվածներ կամ ան AWS ծառայություն, ինչպիսին է EC2-ը:

Նմանապես, որո՞նք են IAM խմբերի հիմնական առավելությունները: Ինքնության և մուտքի կառավարման համակարգերի լավագույն 5 առավելությունները

- Օգտատիրոջ փորձի բարելավում:

- Անվտանգության պրոֆիլների բարելավում:

- Պարզեցնում է աուդիտը և հաշվետվությունները:

- Թույլ է տալիս հեշտ մուտք գործել, անկախ նրանից, թե որտեղ եք գտնվում:

- Բարձրացնում է արտադրողականությունը և նվազեցնում ՏՏ ծախսերը:

Այս կերպ, ո՞րն է տարբերությունը AWS-ում դերի և օգտագործողի միջև:

Որպես ան օգտագործող , ա դերը նաև օպերատոր է (կարող է լինել մարդ, կարող է լինել մեքենա): Տարբերություն այն է, որ հավատարմագրերը հետ դերեր ժամանակավոր են. Վերջին, բայց ոչ պակաս կարևորը, նույնականացումն է AWS կատարվում է (IAM օգտվողներ , խմբեր և դերեր ) մինչդեռ Լիազորումը կատարվում է Քաղաքականությամբ:

Ի՞նչ է նշանակում IAM-ը:

Identity and Access Management-ի հապավումը, ԵՍ ԵՄ վերաբերում է քաղաքականության և տեխնոլոգիաների շրջանակին՝ ապահովելու, որ ձեռնարկության համապատասխան մարդիկ համապատասխան հասանելիություն ունենան տեխնոլոգիական ռեսուրսներին: Նաև կոչվում է ինքնության կառավարում (IdM), ԵՍ ԵՄ համակարգերը ընկնում են ՏՏ անվտանգության համապարփակ հովանու ներքո:

Խորհուրդ ենք տալիս:

Ի՞նչ պետք է լինի GDPR-ի գաղտնիության քաղաքականության մեջ:

Գաղտնիության քաղաքականություն ունենալը այն ուղիներից մեկն է, որով դուք կարող եք պահպանել GDPR-ի հիմնական սկզբունքը՝ թափանցիկությունը: Ձեր Գաղտնիության քաղաքականությունը պետք է լինի

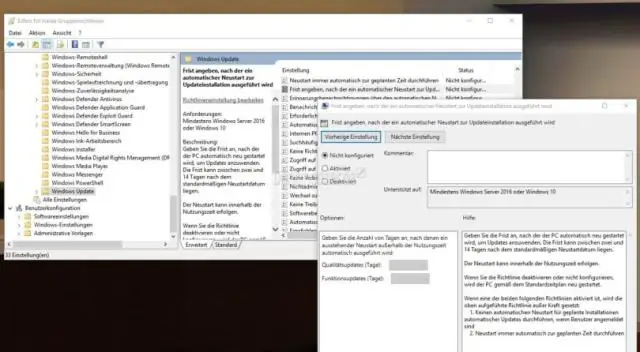

Ինչպե՞ս կարգավորել Windows Update-ը խմբի քաղաքականության մեջ:

Խմբային քաղաքականության օբյեկտների խմբագրիչում ընդլայնել «Համակարգչային կոնֆիգուրացիա», ընդլայնել «Ադմինիստրատիվ ձևանմուշները», ընդլայնել Windows բաղադրիչները և սեղմել «Windows Update»: Մանրամասների վահանակում կտտացրեք Թույլատրել ավտոմատ թարմացման անմիջական տեղադրումը և սահմանեք տարբերակը: Սեղմեք OK

Ո՞րն է նույն ծագման քաղաքականության օրինակը:

Օրինակ, երբ կիրառվում է նույն ծագման քաղաքականությունը, JavaScript կոդը և փաստաթղթի օբյեկտի մոդելը (DOM), էջը չի կարող մուտք գործել իր iframe-ի բովանդակությունը, եթե դրանք նույն ծագման չեն: Թխուկները, օրինակ՝ ձեր սեսիայի թխուկը որոշակի կայքի համար չի կարող ուղարկվել այլ ծագում ունեցող էջ

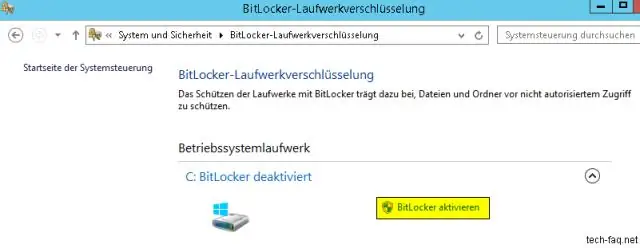

Ինչպե՞ս միացնել BitLocker-ը խմբի քաղաքականության մեջ:

Խմբագրեք խմբի քաղաքականությունը Նավարկեք դեպի Համակարգչային կոնֆիգուրացիա > Վարչական ձևանմուշներ > Windows բաղադրիչներ > BitLocker Drive ծածկագրում > Օպերացիոն համակարգի կրիչներ: Աջ վահանակում կրկնակի սեղմեք «Պահանջել լրացուցիչ նույնականացում գործարկման ժամանակ» և բացվող պատուհանը կբացվի

Ինչպե՞ս է աշխատում ցանցային քաղաքականության սերվերը:

Որպես RADIUS սերվեր՝ NPS-ն իրականացնում է կապի կենտրոնացված նույնականացում, թույլտվություն և հաշվառում ցանցային հասանելիության բազմաթիվ տեսակների համար, այդ թվում՝ անլար, նույնականացման անջատիչ, հեռախոսային և վիրտուալ մասնավոր ցանցի (VPN) հեռավոր մուտք և երթուղիչ-երթուղիչ միացումներ։